Thema

Einführung in Computer

und deren Kommunikation miteinander

von

Joel Maximilian Mai

am

12.05.2023

Unterschied zwischen Hardware und Software

Eine Einführung

Hardware

Hardware bezeichnet die physischen Komponenten eines Computersystems. Beispiele sind die CPU, das RAM, das Motherboard, die Festplatte etc.

Software

Software ist der nicht-physische Teil eines Computersystems, also die Programme und Daten, die auf der Hardware laufen. Beispiele sind das Betriebssystem, Anwendungen, Spiele etc.

Hardware und Software: Die Interaktion

Hardware und Software arbeiten zusammen, um Aufgaben zu erledigen. Die Hardware führt die Anweisungen aus, die in der Software geschrieben sind.

Zusammenarbeit von Hardware und Software: Eine detailliertere Betrachtung

Hardware und Software bilden die beiden fundamentalen Bestandteile eines Computersystems und sind voneinander abhängig, um effizient zu funktionieren.

Hardware und Software: Eine symbiotische Beziehung

Die Hardware ist darauf angewiesen, dass Software Anweisungen liefert, die sie ausführen kann, um Aufgaben zu erledigen. Ohne Software wäre die Hardware im Wesentlichen nutzlos.

Auf der anderen Seite kann die Software ohne Hardware nicht ausgeführt werden. Sie benötigt die Hardware als Plattform, auf der sie läuft und um ihre Funktionen auszuführen.

Interaktion von Hardware und Software: Ein Beispiel

Wenn ein Benutzer zum Beispiel ein Textdokument öffnet, sendet das Betriebssystem (Software) eine Anweisung an die Festplatte (Hardware), das Dokument zu laden. Die CPU (Hardware) verarbeitet dann die Anweisungen des Textverarbeitungsprogramms (Software), um das Dokument anzuzeigen. Schließlich sendet die GPU (Hardware) die entsprechenden Signale an den Monitor, um den Text auf dem Bildschirm darzustellen.

Fazit

In der Welt der Informationstechnologie sind Hardware und Software eng miteinander verbunden. Sie ergänzen sich gegenseitig, um die vielfältigen und komplexen Aufgaben auszuführen, die wir von modernen Computersystemen erwarten.

PC Komponenten im Überblick

HDD (Hard Disk Drive)

HDDs sind die traditionelle Art von Speicher, die auf magnetischen Platten basiert. Sie speichern Daten langfristig und sind in der Lage, große Mengen an Daten zu einem relativ günstigen Preis zu speichern. Allerdings sind sie langsamer als SSDs und RAM.

SSD (Solid State Drive)

SSDs sind eine modernere Form des Speichers, die keine beweglichen Teile enthalten und auf Flash-Speicher basieren. Sie sind deutlich schneller als HDDs und können den Start des Betriebssystems und das Laden von Programmen erheblich beschleunigen.

RAM (Random Access Memory)

RAM ist ein extrem schneller, aber flüchtiger Speicher, der dazu dient, aktive Prozesse und deren Daten temporär zu speichern. Wenn Sie ein Programm öffnen oder eine Datei bearbeiten, werden diese Daten im RAM gespeichert, damit sie schnell von der CPU abgerufen werden können.

CPU (Central Processing Unit)

Die CPU, oft auch als das "Gehirn" des Computers bezeichnet, führt die meisten der Berechnungen in einem Computer durch. Sie führt die Anweisungen aus, die in der Software enthalten sind, indem sie sie in Prozesse und Operationen zerlegt, die sie verstehen kann.

GPU (Graphics Processing Unit)

Die GPU ist auf das Rendering von Bildern und das Durchführen von komplexen Berechnungen spezialisiert, die insbesondere in Grafik- und Videoanwendungen benötigt werden. Moderne GPUs können auch zur Beschleunigung von nicht-grafischen Berechnungen eingesetzt werden.

Netzteil

Das Netzteil liefert Strom an die verschiedenen Komponenten des Computers. Es wandelt den Wechselstrom aus der Steckdose in den Gleichstrom um, den die Computerkomponenten benötigen, und versorgt jede Komponente mit der richtigen Menge an Energie.

Motherboard (Hauptplatine)

Das Motherboard ist das Herzstück eines Computers. Es verbindet alle Komponenten miteinander und ermöglicht ihre Kommunikation. Es beherbergt auch den Bus des Systems, der Daten zwischen CPU, RAM und den anderen Komponenten überträgt.

Crash Course

Betriebssysteme, Programme, Prozesse

Was ist ein Betriebssystem?

Ein Betriebssystem ist eine Software, die die grundlegenden Funktionen eines Computersystems bereitstellt und verwaltet. Es ist ein Mittel, um mit der Hardware zu interagieren, ohne direkt mit ihr zu interagieren.

Arten von Betriebssystemen

Es gibt verschiedene Arten von Betriebssystemen, darunter Desktop-Betriebssysteme (wie Windows, macOS, und Linux), serverbasierte Betriebssysteme (wie UNIX), mobilbasierte Betriebssysteme (wie Android und iOS), und eingebettete Betriebssysteme, die in Geräten wie Fernsehern und Autos verwendet werden.

Was ist ein Programm?

Ein Programm ist eine Reihe von Anweisungen, die von einem Computer ausgeführt werden können, um eine bestimmte Aufgabe zu erledigen. Programme werden in einer Programmiersprache geschrieben, die der Computer versteht, und können in einer Vielzahl von Formen vorliegen, einschließlich ausführbarer Dateien, Skriptdateien und Bibliotheken.

Programme und ihre Funktionen

Programme können eine Vielzahl von Funktionen ausführen, darunter Textverarbeitung, Web-Browsing, Grafikdesign, Datenanalyse und vieles mehr. Einige Programme, wie z. B. Betriebssysteme, laufen ständig im Hintergrund, während andere nur gestartet werden, wenn der Benutzer eine bestimmte Aufgabe ausführen möchte.

Was ist ein Prozess?

Ein Prozess ist ein Programm, das gerade ausgeführt wird. Ein Prozess kann aus mehreren Threads bestehen, die gleichzeitig ausgeführt werden. Ein Thread ist ein Pfad der Ausführung innerhalb eines Prozesses. Ein Prozess kann mehrere Threads haben, die gleichzeitig ausgeführt werden.

Prozesse und Multitasking

Das Konzept der Prozesse ermöglicht das Multitasking, bei dem mehrere Programme gleichzeitig auf einem Computer ausgeführt werden. Ein Betriebssystem kann zwischen verschiedenen Prozessen wechseln, um die Illusion zu erzeugen, dass mehrere Programme gleichzeitig ausgeführt werden, obwohl in Wirklichkeit zu einem bestimmten Zeitpunkt nur ein Prozess (oder Thread) auf der CPU läuft.

Scheduling und Prozessmanagement

Ein wichtiger Teil der Aufgabe eines Betriebssystems besteht darin, zu entscheiden, welcher Prozess wann auf der CPU ausgeführt wird - ein Konzept, das als Scheduling bekannt ist. Durch effektives Scheduling kann ein Betriebssystem sicherstellen, dass alle Prozesse fair und effizient ausgeführt werden.

Betriebssystem Benutzer: Root

Ein Benutzer ist eine Person, die einen Computer verwendet. Ein Benutzer kann auch ein Programm sein, das auf einem Computer ausgeführt wird. Ein Benutzer kann verschiedene Berechtigungen haben, die ihm erlauben, verschiedene Aktionen auf dem Computer auszuführen. Ein Benutzer mit vollen Berechtigungen wird als Root-Benutzer bezeichnet.

OSI Schichtenmodell

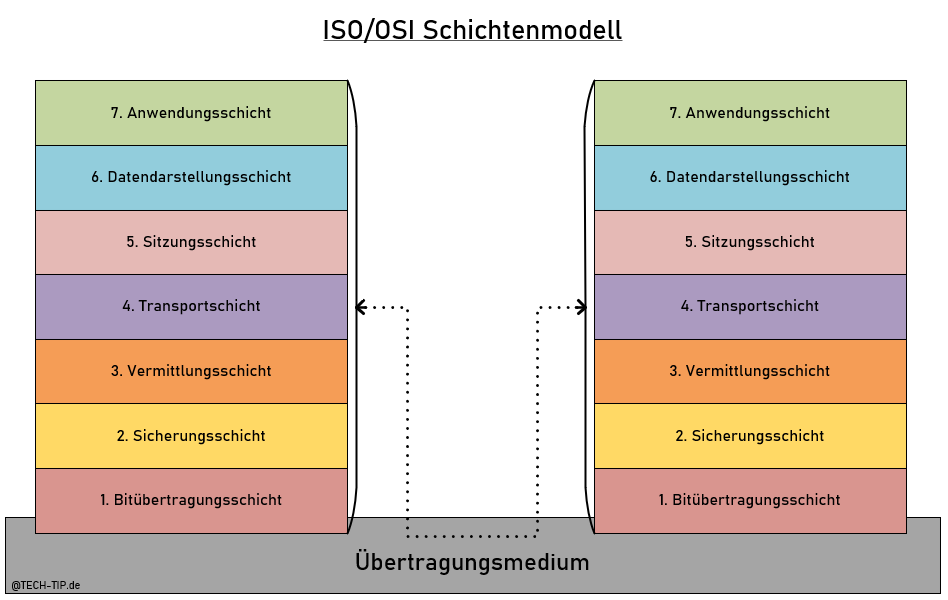

OSI-Schichtenmodell

Das OSI-Schichtenmodell (Open Systems Interconnection) ist ein Konzept, das die verschiedenen Funktionen eines Netzwerks in sieben Schichten unterteilt. Jede Schicht hat eine spezifische Aufgabe im Kommunikationsprozess.

Bitübertragungsschicht (Schicht 1)

Die Bitübertragungsschicht ist für die Übertragung von Daten über das physische Medium (z.B. Kabel oder Funkwellen) zuständig. Sie legt fest, wie Bits codiert und synchronisiert werden.

Sicherungsschicht (Schicht 2)

Die Sicherungsschicht stellt eine zuverlässige Übertragung von Datenrahmen über das Netzwerk sicher. Sie führt Fehlererkennung und -korrektur durch und kontrolliert den Fluss der Daten, um Überlastung zu vermeiden.

Vermittlungsschicht (Schicht 3)

Die Vermittlungsschicht ist verantwortlich für das Routing von Datenpaketen von der Quelle zum Ziel. Sie verwaltet Netzwerkadressen und bestimmt den besten Weg für die Übertragung von Daten.

Transportschicht (Schicht 4)

Die Transportschicht sorgt für die zuverlässige Übertragung von Daten zwischen Systemen. Sie bietet Dienste wie Verbindungsaufbau, Datenflusskontrolle und Fehlererkennung und -korrektur.

Sitzungsschicht (Schicht 5)

Die Sitzungsschicht ermöglicht die Kommunikation zwischen Anwendungen auf verschiedenen Geräten. Sie etabliert, verwaltet und beendet Verbindungen (Sitzungen) zwischen Anwendungen.

Datendarstellungsschicht (Schicht 6)

Die Datendarstellungsschicht ist für die Umwandlung von Daten in eine Form, die von Anwendungen verstanden werden kann, verantwortlich. Sie befasst sich mit Aspekten wie Datenkompression, Kodierung und Verschlüsselung.

Anwendungsschicht (Schicht 7)

Die Anwendungsschicht bietet den Anwendungen Zugang zu Netzwerkdiensten. Sie enthält Protokolle, die für verschiedene Softwareanwendungen relevant sind, wie z.B. HTTP für Web-Browser oder SMTP für E-Mail-Dienste.

Routing (Subnetzmasken und Router vs Switch)

Routing ist der Prozess, bei dem Pfade für Datenpakete über ein Netzwerk festgelegt werden. Subnetzmasken helfen dabei, ein IP-Netzwerk in kleinere Netzwerksegmente oder Subnetze zu unterteilen. Router leiten Datenpakete basierend auf ihrer IP-Adresse weiter, während Switches Datenpakete anhand ihrer MAC-Adressen an die richtigen Geräte innerhalb eines lokalen Netzwerks senden.

Blick auf ipconf /ifconfig /ipconfig

Diese Befehle werden in der Kommandozeile ausgeführt, um Netzwerkinformationen auf einem Computer abzurufen. Sie liefern Details wie IP-Adresse, Subnetzmaske, Standardgateway und andere Netzwerkinformationen.

IP-Adresse, MAC-Adresse

Die IP-Adresse ist eine eindeutige Identifikation eines Geräts in einem Netzwerk, während die MAC-Adresse eine physische Adresse ist, die einem Netzwerkinterface zugeordnet ist. Beide sind wesentliche Bestandteile des Netzwerkverkehrs.

Von einem lokalen LAN-Netzwerk zum Router

In einem lokalen Netzwerk sind alle Geräte mit einem zentralen Gerät, dem Router, verbunden. Der Router leitet den Datenverkehr von und zu den Geräten über das Internet.

Zweck von Subnetzmasken

Obwohl jede IP-Adresse eindeutig ist, erfüllen Subnetzmasken eine wichtige Funktion in IP-Netzwerken. Sie helfen dabei, eine IP-Adresse in zwei Komponenten zu teilen - das Netzwerk und den Host. Das ermöglicht es Computern und Netzwerkgeräten, zu bestimmen, ob eine bestimmte IP-Adresse in demselben lokalen Netzwerk (oder Subnetz) ist oder ob sie über das Internet (oder ein anderes Netzwerk) erreicht werden muss.

Ohne Subnetzmasken wäre jedes Gerät gezwungen, jedes Paket an jedes andere Gerät zu senden, ein Prozess, der als "Flooding" bezeichnet wird und sehr ineffizient ist. Durch die Verwendung von Subnetzmasken können Geräte effizienter kommunizieren, indem sie nur diejenigen Geräte ansprechen, die tatsächlich erreicht werden müssen.

Außerdem ermöglichen Subnetzmasken eine bessere Organisation und Sicherheit des Netzwerks. Durch die Unterteilung eines Netzwerks in kleinere Subnetze können Netzwerkadministratoren den Datenverkehr besser steuern und sicherstellen, dass nur autorisierte Benutzer auf bestimmte Netzwerkressourcen zugreifen können.

Subnetzmasken und IPv4 und IPv6

Subnetzmasken werden verwendet, um ein Netzwerk in kleinere Subnetze zu unterteilen. IPv4 und IPv6 sind Versionen des Internet Protocol, wobei IPv6 eine größere Anzahl von eindeutigen Adressen bietet als IPv4.

Domains und DNS

Domains sind benutzerfreundliche Namen für Websites, während das Domain Name System (DNS) diese Namen in IP-Adressen übersetzt, so dass Computer sie verstehen und Daten an die richtige Stelle senden können.

Praxisbeispiele: Subnetzmasken

Beispiel 1: Ein einfaches Subnetz

Nehmen wir an, Sie haben ein Netzwerk mit der IP-Adresse 192.168.0.0 und einer Subnetzmaske von 255.255.255.0. Die Subnetzmaske zeigt an, dass die ersten drei Oktette (192.168.0) das Netzwerk kennzeichnen und das letzte Oktett (0) für die Host-Adressen verwendet wird. Das bedeutet, dass Sie 256 Host-Adressen in diesem Netzwerk haben, von 192.168.0.0 bis 192.168.0.255.

Beispiel 2: Subnetting in kleineren Netzwerken

Nun nehmen wir an, Sie wollen dieses Netzwerk in vier kleinere Subnetze unterteilen. Sie könnten dann eine Subnetzmaske von 255.255.255.192 verwenden. Die .192 zeigt an, dass die letzten beiden Bits des dritten Oktetts zur Subnetzerkennung verwendet werden. Sie hätten dann vier Subnetze (192.168.0.0, 192.168.0.64, 192.168.0.128, 192.168.0.192) mit jeweils 64 Adressen.

Beispiel 3: Subnetting in der Praxis

In der Praxis könnte ein Unternehmen Subnetting verwenden, um Netzwerke für verschiedene Abteilungen zu erstellen. Zum Beispiel könnte die Marketingabteilung das Subnetz 192.168.0.0/24 haben, während die Verkaufsabteilung das Subnetz 192.168.1.0/24 hat. Durch das Subnetting kann das Unternehmen die Netzwerkressourcen effektiver verwalten und die Sicherheit verbessern, indem es den Datenverkehr zwischen den Subnetzen steuert.

Eure Aufgabe heute:

Schaut euch eure IP Adresse in der Konsole (CMD oder Terminal an) und versucht die Subnetzmaske zu verstehen. Schaut euch auch einmal an wie die verschiedenen Dateisysteme (exFat und co) funktionieren. Ansonsten verinnerlicht einfach die Inhalte von heute und versucht sie zu verstehen.

Vielen Dank für deine Aufmerksamkeit!

Joel Maximilian Mai